Comprendre le privacy by design dans le contexte français

Le privacy by design, ou protection de la vie privée dès la conception, est bien plus qu'une simple obligation liée au RGPD. Il s'agit d'une véritable philosophie, une approche qui intègre la protection des données à chaque étape du développement d'un produit ou service. Imaginez une maison dont la sécurité est pensée dès la construction, et non ajoutée après coup : c’est l’essence même du privacy by design.

Les 7 principes fondamentaux du privacy by design

Le privacy by design s'articule autour de 7 principes fondamentaux. Leur application rigoureuse garantit une protection optimale des données personnelles.

- Proactivité, et non réactivité: Anticiper les risques potentiels avant qu'ils ne se matérialisent.

- Protection de la vie privée comme paramètre par défaut: La protection des données doit être activée par défaut, sans intervention de l'utilisateur.

- Intégration de la protection de la vie privée au design: La protection des données est intégrée dès la conception du système, et non ajoutée ultérieurement.

- Fonctionnalité complète: La protection des données ne doit pas entraver les fonctionnalités du produit ou service.

- Sécurité de bout en bout: Les données sont protégées tout au long de leur cycle de vie, de la collecte à la destruction.

- Visibilité et transparence: Les pratiques de collecte et de traitement des données doivent être transparentes.

- Respect de la vie privée des utilisateurs: Les intérêts des utilisateurs sont au cœur des préoccupations en matière de protection des données.

L'importance du privacy by design en France

En France, le contexte réglementaire renforce l'importance du privacy by design. Depuis l’entrée en vigueur du RGPD en 2018, les contrôles et les sanctions en matière de protection des données ont considérablement augmenté. Les entreprises françaises doivent donc impérativement intégrer la protection des données dès la conception de leurs produits et services pour se conformer au règlement. Pour approfondir ce sujet, consultez cet article : RGPD 2025. Au-delà de la simple conformité, une approche proactive en matière de protection des données est essentielle.

Privacy by design et RGPD : une synergie essentielle

Le privacy by design et le RGPD sont étroitement liés. Le RGPD encourage l'adoption du privacy by design comme une bonne pratique pour assurer la conformité. Les principes du privacy by design offrent un cadre concret pour la mise en œuvre des exigences du RGPD. Par exemple, le principe de minimisation des données du RGPD est directement reflété dans le principe de collecte minimale des données du privacy by design. Cette synergie permet aux entreprises de respecter le RGPD tout en développant une culture de respect de la vie privée. Cet article pourrait vous intéresser : Comment les RH doivent se conformer au RGPD.

Bénéfices concrets du privacy by design

Adopter le privacy by design va au-delà de la simple conformité : c'est un véritable avantage concurrentiel. Les entreprises qui intègrent la protection de la vie privée dès la conception de leurs produits et services renforcent leur réputation auprès de leurs clients. Elles minimisent également les risques d'incidents de sécurité et les coûts associés. Enfin, le privacy by design stimule l'innovation en encourageant la recherche de solutions créatives pour la protection des données. En conclusion, le privacy by design est une approche bénéfique pour les entreprises françaises et leurs clients.

Transformer les contraintes RGPD en opportunités business

Le RGPD est souvent perçu comme une contrainte, un ensemble de règles complexes et onéreuses à mettre en œuvre. Pourtant, les entreprises ayant intégré le privacy by design RGPD y voient bien plus qu'une simple obligation : un véritable atout pour leur développement.

La non-conformité : un risque financier et commercial

Le non-respect du RGPD peut entraîner des sanctions financières importantes, pouvant atteindre 20 millions d'euros ou 4 % du chiffre d'affaires mondial, le montant le plus élevé étant retenu. Outre l'impact financier, une atteinte à la réputation peut s’avérer désastreuse, engendrant une perte de confiance des clients et des partenaires.

Le privacy by design : un investissement rentable

L'adoption d'une approche privacy by design représente un investissement initial. Celui-ci est cependant rapidement rentabilisé. Il permet d'éviter les coûts liés aux sanctions, aux failles de sécurité et à la gestion des réclamations. Il simplifie également les processus internes grâce à l'automatisation de certaines tâches liées à la gestion des données.

L'excellence en protection des données : un avantage concurrentiel

La protection des données est une préoccupation majeure pour les consommateurs. L'excellence en matière de confidentialité devient alors un argument commercial décisif. Les entreprises affichant clairement leur conformité RGPD et leur approche privacy by design renforcent la confiance de leurs clients et se démarquent de leurs concurrents. Cet aspect est particulièrement important pour les entreprises en B2B. Pour plus d'informations sur la prospection B2B et le RGPD, consultez cet article : Comment prospecter ses clients B2B avec le RGPD.

De nouvelles perspectives de croissance

Le RGPD et le privacy by design ouvrent des perspectives de croissance sur de nouveaux marchés. Certaines entreprises exigent désormais la conformité RGPD de leurs fournisseurs. Une politique exemplaire en matière de confidentialité peut donc donner accès à des marchés auparavant inaccessibles. L'importance accordée au RGPD en France se traduit par des initiatives gouvernementales. Un exemple concret : la conférence organisée en mai 2025 par la Direction générale du Trésor et la CNIL pour évaluer l’impact économique du RGPD. Plus d'informations sur cette conférence. Le RGPD est devenu un enjeu majeur de la stratégie numérique française. Les entreprises doivent concevoir des architectures de conformité dynamiques et vérifiables pour rester compétitives.

Mesurer et valoriser le retour sur investissement du privacy by design

Pour justifier l'investissement dans le privacy by design, il est crucial de mesurer et de valoriser son retour. Il s'agit de calculer les coûts évités (sanctions, incidents de sécurité) et les gains obtenus (nouveaux clients, accès à de nouveaux marchés). Il est également important de communiquer clairement sur les bénéfices du privacy by design en termes de confiance client et de réputation.

Des exemples de réussite concrets

De nombreuses entreprises bénéficient déjà d'une approche proactive de la protection des données. Certaines ont constaté une augmentation de leur chiffre d'affaires grâce à la confiance renforcée de leurs clients. D'autres ont accédé à de nouveaux marchés grâce à leur conformité RGPD. Ces exemples prouvent que le privacy by design est une véritable opportunité. En intégrant la protection des données dès la conception, les entreprises se conforment au RGPD, renforcent leur positionnement et stimulent leur croissance.

Construire une architecture technique robuste et évolutive

Une architecture technique solide est essentielle pour une stratégie privacy by design RGPD efficace. Elle permet de mettre en pratique les principes du RGPD et d'assurer une protection des données pérenne. Il ne s'agit pas d'une simple liste de vérifications techniques, mais d'une vision d'ensemble de l'organisation des données au sein de votre système.

Les fondations d'une architecture privacy by design

La mise en place d'une telle architecture repose sur des composants clés. Penser sécurité dès la conception évite des ajouts coûteux et complexes par la suite.

- Minimisation des données: Collecter uniquement les données strictement nécessaires limite l'impact d'une potentielle fuite.

- Pseudonymisation et chiffrement: Protéger les données en les rendant inintelligibles sans la clé de déchiffrement est crucial en cas d'accès non autorisé.

- Gestion des accès: Contrôler l'accès aux données selon les rôles et responsabilités de chaque utilisateur réduit les risques de manipulation ou de divulgation.

- Traçabilité des actions: Conserver un historique des actions effectuées sur les données permet d'identifier l'origine des modifications ou des accès. C'est indispensable pour les audits et les enquêtes.

Ces éléments sont fondamentaux pour une architecture conforme au RGPD. Ils doivent être intégrés dès la conception et régulièrement mis à jour.

Pour mieux comprendre les composantes d'une architecture privacy by design, voici un tableau comparatif :

Introduction au tableau: Le tableau ci-dessous détaille les composants essentiels d'une architecture privacy by design, en comparant les aspects techniques et organisationnels, ainsi que leur impact sur la conformité RGPD.

| Composant | Niveau technique | Niveau organisationnel | Impact RGPD |

|---|---|---|---|

| Minimisation des données | Implémentation de mécanismes de collecte restreinte | Définition des données nécessaires et justification de leur collecte | Respect du principe de minimisation des données |

| Pseudonymisation et chiffrement | Utilisation de techniques de chiffrement et de pseudonymisation des données | Mise en place de procédures de gestion des clés de chiffrement | Protection des données en cas de violation de sécurité |

| Gestion des accès | Implémentation de systèmes de contrôle d'accès basés sur les rôles | Définition des rôles et des permissions d'accès aux données | Respect du principe de confidentialité et de sécurité des données |

| Traçabilité des actions | Mise en place de journaux d'audit et de systèmes de suivi des actions | Définition des procédures de surveillance et de contrôle des accès | Facilite les audits et les enquêtes en cas d'incident de sécurité |

Conclusion du tableau: Ce tableau met en évidence l'importance d'une approche combinée, technique et organisationnelle, pour une implémentation efficace du privacy by design et la conformité au RGPD.

Technologies au service du privacy by design

Les technologies actuelles offrent des outils puissants pour mettre en œuvre le privacy by design.

- Plateformes de gestion du consentement: Ces plateformes gèrent les consentements des utilisateurs de manière transparente et traçable. Elles simplifient la collecte, la modification et la révocation des consentements.

- Chiffrement homomorphe: Cette technologie permet d'effectuer des calculs sur des données chiffrées sans les déchiffrer. Elle ouvre des possibilités pour l'analyse de données sensibles en préservant la confidentialité.

- Solutions d'anonymisation: Ces outils permettent de supprimer ou de modifier les identifiants, rendant l'identification impossible. L'anonymisation permet d'utiliser les données à des fins statistiques ou de recherche.

Organisation des équipes et processus de développement

Le privacy by design ne se limite pas à la technique. Il implique une adaptation des méthodes de travail.

- Formation des équipes: Sensibiliser les développeurs et les équipes aux enjeux de la protection des données est primordial. Une culture de la confidentialité doit être partagée.

- Intégration du privacy by design dans le cycle de développement: Inclure des étapes dédiées à la protection des données dès la conception des projets permet d'anticiper les risques.

- Documentation de l'architecture de conformité: Documenter les choix techniques et organisationnels mis en place pour garantir la conformité facilite les audits et les contrôles.

Une architecture robuste et évolutive est indispensable pour une conformité RGPD durable. Elle permet de respecter la loi et d’instaurer une relation de confiance avec les utilisateurs. Investir dans une architecture privacy by design, c'est construire un avantage concurrentiel et se positionner comme une entreprise responsable.

Anticiper et réussir les contrôles CNIL

La CNIL veille au respect du RGPD et peut décider de contrôler votre organisation. Un contrôle, loin d'être une source d'inquiétude, peut être l'occasion de mettre en avant votre démarche privacy by design RGPD. La clé ? Une préparation rigoureuse et proactive.

Comprendre les priorités de la CNIL

La CNIL concentre ses actions sur des thématiques précises. En suivant ces priorités, il est plus facile d'anticiper les points de vigilance des contrôleurs. La gestion des cookies, les transferts internationaux de données et les contrats de sous-traitance sont, par exemple, des sujets importants.

En 2025, la CNIL cible particulièrement ces trois domaines. Les entreprises doivent évaluer les risques liés aux transferts de données hors UE. Privilégier des prestataires européens ou l'auto-hébergement, lorsque c'est possible, est recommandé. Découvrez plus d'informations sur les obligations des entreprises en 2025. Suivre les actualités de la CNIL permet d’adapter sa stratégie et de minimiser les risques.

Identifier les signaux d’alarme

Certains points peuvent attirer l'attention de la CNIL. Un manque de transparence dans la gestion des données, des mentions légales incomplètes ou des processus de collecte de consentement défaillants sont des signaux d’alarme.

Il est important de les identifier et de les corriger. Vous réduisez ainsi les risques de non-conformité. Vous montrez également votre engagement pour la protection des données.

Automatiser les processus clés

La gestion des cookies, des transferts internationaux et des contrats de sous-traitance peut s'avérer complexe. Automatiser ces processus est un atout pour la conformité RGPD.

Des solutions existent pour simplifier la gestion des consentements, la documentation des transferts et le suivi des contrats. L'automatisation limite les erreurs humaines et facilite les contrôles.

Les leçons apprises des contrôles CNIL

Les retours d’expérience des autres entreprises sont précieux. Ils permettent de comprendre les points faibles et de mettre en place des corrections. Une documentation claire et accessible est souvent un facteur de succès lors des contrôles.

La formation des équipes à la protection des données est aussi essentielle. Ces enseignements permettent de se préparer et d'aborder un contrôle sereinement.

Transformer le contrôle en opportunité

Un contrôle CNIL ne doit pas être vu comme une menace. Avec une approche proactive et une préparation soignée, il devient une opportunité. C'est l'occasion de prouver le sérieux de votre démarche privacy by design. Vous valorisez ainsi votre engagement pour la protection des données.

Une bonne préparation renforce la confiance de la CNIL et des clients. Avec DP FLOW, vous bénéficiez d'un accompagnement personnalisé pour préparer et réussir vos contrôles. N'hésitez pas à nous contacter pour plus d'informations.

Méthodologie d'implémentation étape par étape

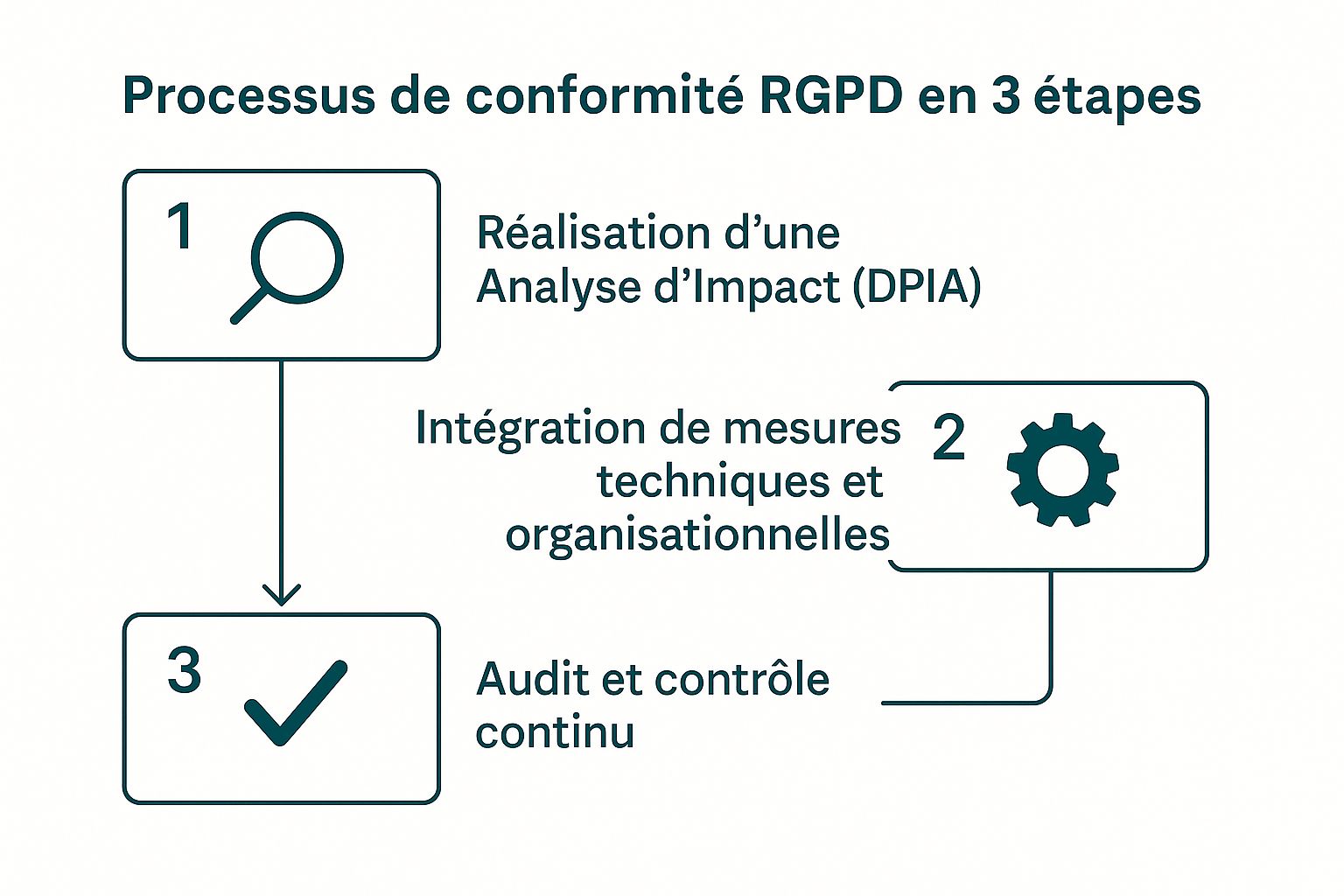

Passer de la théorie à la pratique avec le privacy by design et le RGPD peut sembler complexe. Cependant, une méthode structurée facilite une intégration fluide, sans perturber vos opérations. Ce guide vous propose une approche étape par étape, de l'analyse d'impact à la maintenance continue de votre conformité.

L'infographie ci-dessus illustre le processus simplifié : Analyse d'Impact (DPIA), Intégration des mesures, et Audit & Contrôle. Chaque étape est essentielle et s’enchaîne logiquement pour une conformité RGPD complète.

Étape 1 : Analyse d'impact sur la protection des données (DPIA)

La DPIA est le point de départ. Elle identifie les risques liés au traitement des données personnelles. Cette analyse, documentée et régulièrement mise à jour, est essentielle pour comprendre les points faibles et définir les actions correctives nécessaires.

- Cartographier les traitements de données : Identifier les données collectées, les raisons de la collecte, leur utilisation et leur stockage.

- Évaluer les risques : Déterminer la probabilité et la gravité des risques pour les droits et libertés des personnes concernées.

- Définir les mesures de mitigation : Mettre en place des mesures techniques et organisationnelles pour réduire les risques identifiés.

Étape 2 : Intégration des mesures privacy by design

Après l'identification des risques, l'intégration des mesures de protection des données dans vos systèmes et processus est cruciale.

- Mesures techniques : Chiffrement, pseudonymisation, contrôle d'accès, etc.

- Mesures organisationnelles : Procédures internes, formation des équipes, documentation, etc.

- Documentation : Conserver une trace écrite des mesures mises en place pour justifier votre démarche, essentielle en cas de contrôle.

Avant de présenter l'étape 3, voici un tableau récapitulatif des phases d'implémentation du privacy by design :

Le tableau ci-dessous détaille les étapes, durées et livrables pour chaque phase d'implémentation du privacy by design.

| Phase | Durée estimée | Livrables clés | Risques principaux |

|---|---|---|---|

| Analyse d'impact (DPIA) | 2 à 4 semaines | Rapport DPIA, registre des traitements | Sous-estimation des risques, manque de documentation |

| Intégration des mesures | 4 à 8 semaines | Procédures mises à jour, documentation technique, preuves de formation | Difficultés d'implémentation, résistance au changement |

| Audit et contrôle continu | Continu | Rapports d'audit, plan d'actions correctives | Manque de suivi, absence d'amélioration continue |

Ce tableau synthétise les éléments clés de chaque phase, permettant une meilleure visualisation du processus d'implémentation. La durée estimée peut varier en fonction de la complexité de l'organisation et des traitements de données mis en œuvre.

Étape 3 : Audit et contrôle continu

La conformité RGPD est un processus continu. Un audit régulier permet de vérifier l'efficacité des mesures et de s'assurer de leur pertinence dans le temps.

- Audits internes : Vérifier régulièrement la conformité des traitements de données.

- Tests d'intrusion : Simuler des attaques pour identifier les vulnérabilités des systèmes.

- Mise à jour des procédures : Adapter les procédures et les mesures en fonction des évolutions réglementaires et technologiques.

Outils et frameworks pour faciliter l'implémentation

Différents outils et frameworks peuvent vous accompagner. Des logiciels de gestion du consentement aux plateformes de gestion des DPIA, l’automatisation simplifie la mise en conformité.

Indicateurs clés de performance (KPI)

Définir des indicateurs clés de performance (KPI) est crucial pour mesurer l'efficacité de votre démarche privacy by design. Exemples : nombre de DPIA réalisées, taux de conformité aux audits, nombre de demandes d'exercice des droits.

Adaptation selon le secteur d'activité

Les défis liés au privacy by design varient selon les secteurs. Les entreprises du secteur de la santé, par exemple, doivent se conformer à des règles plus strictes concernant les données sensibles. Comment informer ses clients sur le RGPD.

Identifier les actions rapides et efficaces

Identifier des "quick wins", des actions faciles à mettre en œuvre avec un impact positif rapide, est une stratégie efficace. Cela permet de démontrer la valeur du privacy by design et de maintenir la motivation des équipes. En adoptant une approche méthodique et en utilisant les outils adéquats, l'implémentation du privacy by design devient un atout pour votre organisation.

Outils et ressources : votre boîte à outils pratique

L'écosystème français offre une variété d'outils performants pour faciliter la mise en œuvre du privacy by design RGPD au sein de votre entreprise. Devant une telle diversité, il peut être complexe de choisir les solutions les plus pertinentes. Ce guide vous aide à sélectionner les outils adaptés à vos besoins spécifiques.

Plateformes de gestion du consentement

La gestion des consentements est un élément fondamental du RGPD. Les plateformes dédiées à cette gestion vous permettent de collecter, gérer et suivre les consentements de vos utilisateurs de manière transparente et conforme.

Ces plateformes proposent des fonctionnalités clés :

- Collecte de consentement granulaire : L’utilisateur sélectionne les finalités précises auxquelles il consent pour le traitement de ses données.

- Gestion des préférences : L’utilisateur modifie ses préférences de consentement quand il le souhaite.

- Traçabilité des consentements : Un historique complet des consentements et modifications est conservé, crucial en cas d'audit.

Le choix d'une plateforme doit répondre à vos exigences. Voici quelques questions à se poser :

- Quel volume de consentements à gérer ?

- Besoin d'intégration avec d'autres outils ?

- Conformité de la plateforme avec les directives de la CNIL concernant les cookies ? Plus d'informations sur ce sujet : Comment gérer les cookies sur son site web.

Outils d’audit automatisé

Les audits RGPD sont indispensables pour garantir la conformité de vos traitements de données. Les outils d'audit automatisé simplifient ce processus et permettent un gain de temps considérable.

Voici quelques fonctionnalités proposées :

- Analyse de conformité : Vérification de vos traitements de données par rapport aux exigences du RGPD.

- Identification des risques : Détection des risques potentiels liés à vos traitements de données.

- Génération de rapports : Création de rapports d'audit clairs et synthétiques.

Ces outils automatisés sont un excellent complément pour un suivi régulier, mais ne remplacent pas un audit réalisé par un expert.

Solutions d’analyse d’impact (PIA/DPIA)

Les Analyses d’Impact relatives à la Protection des Données (PIA/DPIA) sont obligatoires pour les traitements présentant des risques élevés pour les droits et libertés des personnes concernées.

Ces solutions vous accompagnent dans :

- L'identification des traitements concernés : Détermination des traitements nécessitant une PIA/DPIA.

- L'évaluation des risques : Analyse de la probabilité et de l'impact des risques sur les droits et libertés.

- La définition des mesures de mitigation : Identification des mesures pour réduire les risques.

Elles vous guident étape par étape et facilitent la documentation de votre démarche.

Optimiser vos processus et intégrer de nouvelles solutions

Intégrer de nouveaux outils ne nécessite pas de révolutionner vos processus. Une intégration progressive et une formation appropriée de vos équipes sont primordiales. N'hésitez pas à faire appel à des experts pour vous accompagner.

Critères de sélection et questions à poser aux fournisseurs

Avant de choisir, définissez vos besoins et priorités. Voici des exemples de questions à poser :

- Conformité de l'outil avec le RGPD et les exigences de la CNIL ?

- Facilité d'utilisation et d'intégration avec vos systèmes ?

- Coût de l'outil et modalités de support ?

En sélectionnant les outils adéquats et en les intégrant correctement, vous optimisez votre temps et vos ressources pour une conformité RGPD efficace et durable. DP FLOW vous assiste dans ce choix et dans la mise en place des solutions les plus pertinentes pour votre structure. Nous vous aidons à construire une boîte à outils pratique pour une conformité RGPD efficace et pérenne. Contactez-nous : DP FLOW.